Šifrování, digitální podpis, práce s certifikáty | Medi profi - Databáze odborných textů pro zdravotnictví

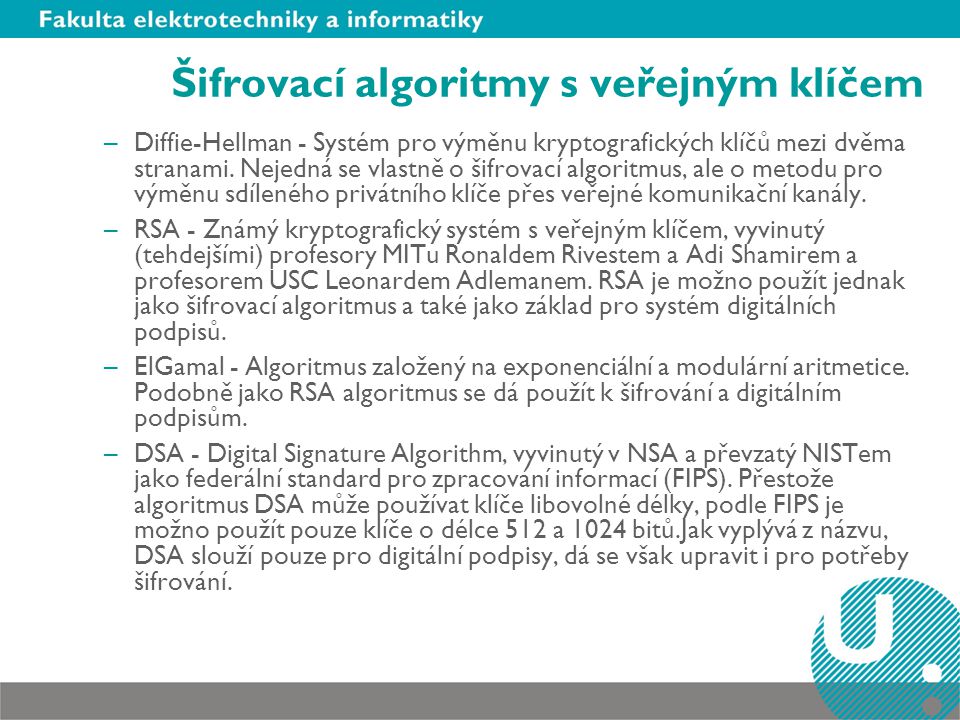

Bezpečnost systémů 2. RSA šifra *1977 Ronald Rivest *1947 Adi Shamir *1952 Leonard Adelman *1945 University of Southern California, Los Angeles Protokol. - ppt stáhnout

3.2. Vytvoření a úpravy klíčů, výměna veřejných klíčů — Dokumentace pro Bezpečnost informačních systémů 1.0

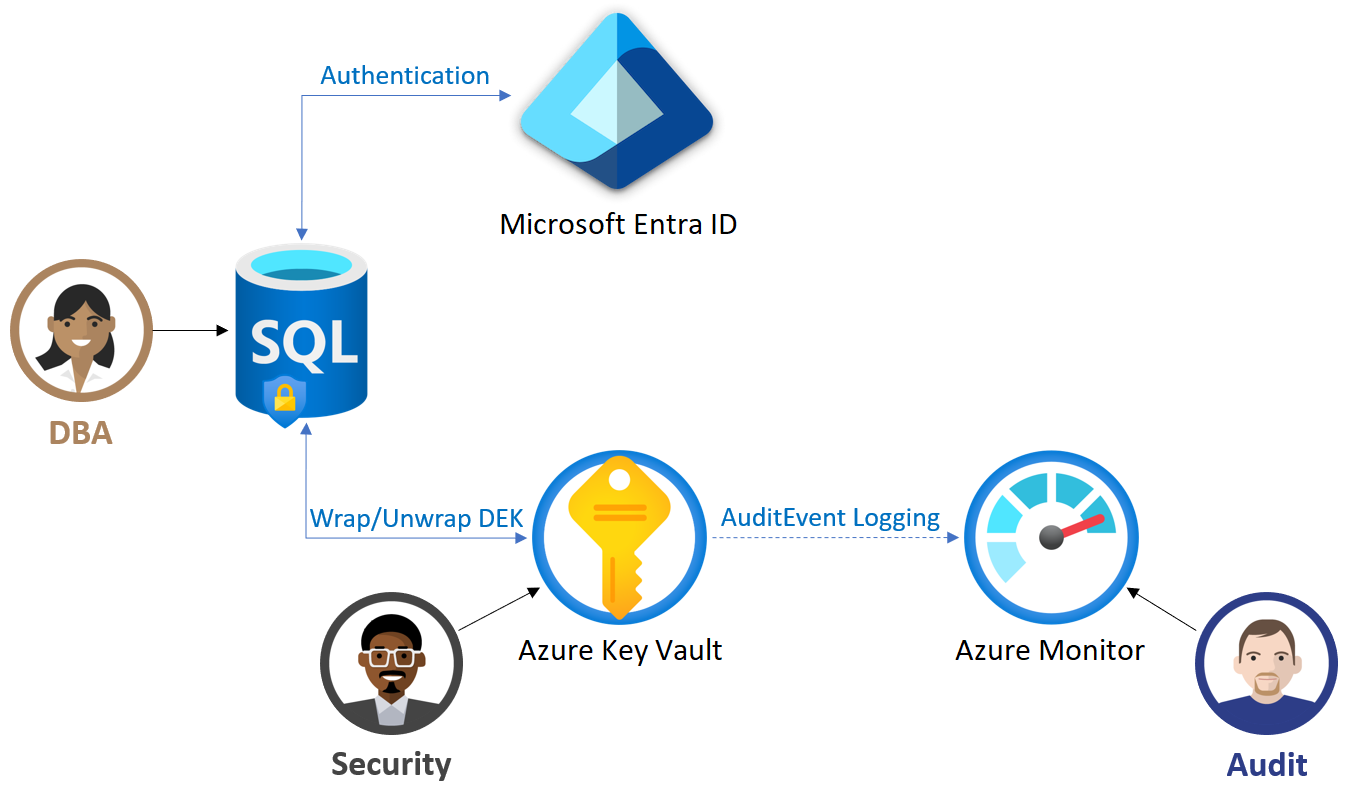

Transparentní šifrování dat spravované zákazníkem - Azure SQL Database & Azure SQL Managed Instance & Azure Synapse Analytics | Microsoft Learn

Bezpečnost systémů 2. RSA šifra *1977 Ronald Rivest *1947 Adi Shamir *1952 Leonard Adelman *1945 University of Southern California, Los Angeles Protokol. - ppt stáhnout

/b_rui307.gif)